AMD A8-4500M

>А этот процессор поддерживает функцию вертуализация Да

Intel 1165G7 2800 MHz, 14", 16 Mb, 1.4 кг

Intel 1135G7 2400 MHz, 14", 8 Mb, 1.4 кг

Intel 1135G7 2400 MHz, 14", 8 Mb, 1.4 кг

Intel 1135G7 2400 MHz, 14", 8 Mb, 1.4 кг

Обнаружили у нас ошибку?

Жми Ctrl+enter

|

В жизни каждого из нас ноутбукам отводится своя роль: для кого-то – это часть образа, для других – возможность коротания досуга, для третьих – способ хранения и обмена информацией и т.д. Впрочем, какую бы миссию ни был бы призван исполнять этот девайс, столкнуться с проблемой кражи, взлома или утери ноутбука не хотел бы никто. К сожалению, случаи воровства лэптопов на сегодняшний день – отнюдь не редкость, однако многие надеються на «авось», мол такая неприятность может случиться с кем угодно, но не со мной, а потому не уделяют должного внимания защите своего компьютерного друга.

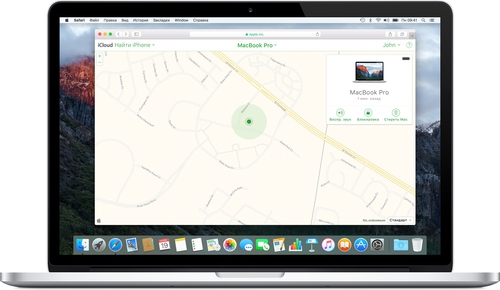

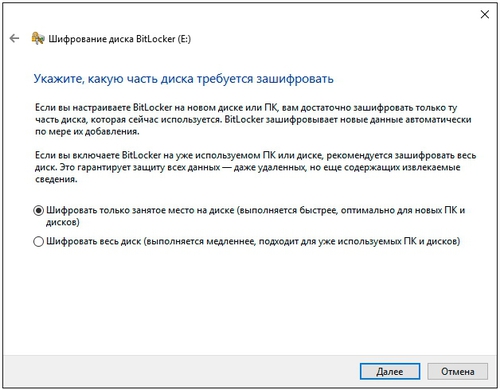

Если же положение вещей, при котором легко стать жертвой, потеряв ценную вещь и важные данные, вас не устраивает, значит пора принимать меры. Мы расскажем о некоторых способах защиты ноутбука, которые не оставят шансов злоумышленникам. Программы для защитыЕсли есть проблема, значит должно быть и решение. Разработчики не дремлют, и предлагают вниманию всех, кого волнует безопасность ноутбука, воспользоваться специальными программами. В частности, можно установить Prey, Snuko Anti-Theft & Data Recovery, LAlarm и т.п. Рассмотрим принцип действия подобных приложений на примере вышеупомянутого Prey. Данная программа работает в фоновом режиме. Периодически она активируется, посылая запрос на специальный сайт. Если сервер не дает никаких команд, она «засыпает», и так по кругу. Когда лэптоп попадает в руки злоумышленника, законный владелец заходит на специальный аккаунт (регистрация происходит во время установки программы), затем в настройках выбирает параметр «Ноутбук украден». Начиная с этого момента, Prey начинает мощнейшую кампанию против злоумышленника. Она отслеживает действия вора, фотографирует его на веб-камеру, блокирует экран, запускает сигнализацию, делает резервные копии данных и т.д. Владелец лэптопа заранее выбирает, куда программа будет отправлять данные: на специальный сервер или же на указанный им электронный адрес. Prey работает на ОС Windows, Mac OS, Linux. Если вы управляете не более чем 3-мя ноутбуками в одном аккаунте, использовать программу можно абсолютно бесплатно. Есть и платные версии, они обойдутся в $5-15 в месяц. Такой вариант будет востребован там, где необходима защита корпоративной сети и имеется большое количество ноутбуков, к которым могут получить доступ посторонние.  Кстати, для Apple MacBook существуют специальные программы, например, «Найти Mac». Если кто-то украдет ваш девайс, с ее помощью можно сделать следующее: воспроизвести звуковой сигнал, использовать режим пропажи для блокировки системы или отслеживания нахождения устройства, также стереть все личные данные. Правда, для того чтобы вышеназванными вариантами можно было воспользоваться, необходимо, чтобы Mac был подключен к интернету. Кроме того, можно прибегнуть к помощи таких программ, как Hidden, Undercover, GadgetTrak и т.п.  Другие способы защиты ноутбукаРазумеется, существуют и другие способы защиты ноутбука, не только программные. Рассмотрим наиболее актуальные варианты: 1. Самый простой способ защитить устройство от возможной кражи – это воспользоваться слотом для замка Кенсингтона, который вы без труда отыщите на одной из граней своего девайса. Использовать его по назначению довольно просто: покупаете специальный тросик, петлей с одной стороны пристегиваете девайс к чему-то недвижимому, защелку с другой стороны вставляете в слот для замка. Чтобы освободить ноутбук, нужно набрать секретный код, либо воспользоваться специальным ключом. Конечно, злоумышленник может задействовать металлорежущий инструмент, но для этого требуется дополнительное время, да и вряд ли подобное действие останется незамеченным.  2. Сканер отпечатка пальца. Многие современные ноутбуки оснащены данным защитным элементом, но чаще всего речь идет о бизнес-моделях. Сканер отпечатка пальца – это отличная альтернатива использованию традиционного пароля, которая хоть и не убережет от кражи девайса, зато злоумышленник не сможет получить доступ к данным. Принцип работы считывателя прост: регистрируете свой отпечаток пальца в системе (а лучше нескольких), проводите пальцем по сканеру, ждете пока тот распознает рисунок бороздок.  3. Аутентификация по лицу. Теоретическ этот вариант интересный, но на деле – не очень надежный. Дело в том, что на корректное распознавание лица вебкой влияет огромное количество факторов, например, недостаточное освещение, либо наоборот – слишком много света, тень в зоне лица, наличие или отсутствие макияжа, головной убор, борода, смена прически и другие изменения облика. Кроме того, в большинстве случаев камера положительно среагирует даже на фотографию пользователя, которого необходимо аутентифицировать, что ставит под сомнение целесообразность использования такой защиты в принципе. Если вас все же заинтересовала система распознавания владельца ноутбука по лицу, вот несколько вариантов, с которыми вы могли бы познакомиться: Luxand Blink, KeyLemon, Rohos Face Logon. Интересно, что в попытке довести до совершенства механизм защиты ноутбука, компания Microsoft внедрила в операционную систему Windows 10 функцию Windows Hello. Согласно тестам TECH2, она является настолько точной, что без труда отличит лица даже близнецов. Правда, тут же вырисовывается и минус Windows Hello: для работы с этим элементом биометрической аутентификации необходимо иметь специализированное оборудование. Таким образом, если речь идет о распознавании по лицу, то встроенной вебки, либо USB-камеры будет недостаточно, нужна камера Intel RealSense 3D. На сегодняшний день некоторые ноутбуки от ASUS, Lenovo, Dell и других известных производителей оснащены такой камерой, но и стоимость у них соответствующая.  4. Шифрование данных. Раз уж речь зашла о Windows 10, то нелишне будет упомянуть о таком инструменте шифрования данных, как BitLocker. Он позволяет зашифровать не только системный диск, но также и информацию с внешних накопителей. На разных этапах настройки нужно будет выбрать способ безопасного хранения ключа шифрования, а также указать, какую часть диска необходимо зашифровать.  5. Ну, и, конечно же, не стоит забывать о пароле, вот что никогда не бывает лишним! Здесь есть два варианта: установить пароль на операционную систему или же на BIOS. Второй способ более надежный, ведь чтобы сбросить пароль БИОСА необходимо «пошаманить» с материнской платой, в то время как комбинацию, установленную на ОС, довольно просто разгадать или сбросить.  ЗаключениеЧто ж, подытожим. Ноутбук – устройство мобильное, а потому часто становится мишенью злоумышленников. Конечно, не стоит пренебрегать простейшими правилами, например, носить лэптоп в сумке, чтобы лишний раз не привлекать внимание или всегда держать устройство в поле зрения и т.д., однако лучше подстраховаться более надежными способами. К ним относится установка пароля, шифрование данных, аутентификация лица или отпечатка пальца, а также специальные программы, которые могут помочь по факту, то есть тогда, когда ноутбук уже оказался не в тех руках. Дата: 18.08.2016

ПоделитьсяНравится |

>А этот процессор поддерживает функцию вертуализация Да

Это не стоит вобще никаких денег,(брал чисто фильмы в дороге посмотреть) просто...

У ноутбуков с номерами KD092AA, KE666AA, KP477AA, KP479AA процессоры Intel Core...

У меня полетела матрица, какие видеовыходы можно использовать?

|

О портале: |

NOTEBOOK-CENTER - ноутбуки © 2006-2026 Полное или частичное использование материалов сайта возможно только после согласия автора или администрации сайта. |

Ищите нас в социальной сети:

|